- هناك حملة تصيد أخرى لـ Steam جارية ، باستخدام منصة مقامرة الجلد كإغراء.

- يقوم المخادعون بتحميل إطار iframe مخادع على الموقع ، مما يجعله يبدو كنافذة Chrome.

- هناك بعض علامات التزوير هنا وهناك ، لكن عملية الاحتيال جيدة بما يكفي لخداع أعداد كبيرة من لاعبي CS: GO.

التصيد بالبخار هو ظاهرة مستمرة وغير متواصلة تستهدف حسابات لاعبي الألعاب الشعبية. الهدف الرئيسي للجهات الفاعلة في التهديد هو سرقة أوراق الاعتماد ثم بيع الحسابات للآخرين. في كثير من الحالات ، يقومون أولاً بتفريغ الحسابات المسروقة عن طريق بيع أي سلع قيمة "قابلة للتحصيل" يمتلكها الضحية. من أجل جذب اللاعبين إلى التخلي عن تفاصيلهم ، يجب على الممثلين استخدام شيء ما كطعم. لقد رأيناهم ألعابًا واعدة أو عملات داخل اللعبة أو عناصر قيّمة. في الحالة الأخيرة اكتشفها سوكوري، يستخدم محتالو التصيّد الاحتيالي منصة المقامرة CS: GO حيث يمكن للاعبين الفوز بالعناصر.

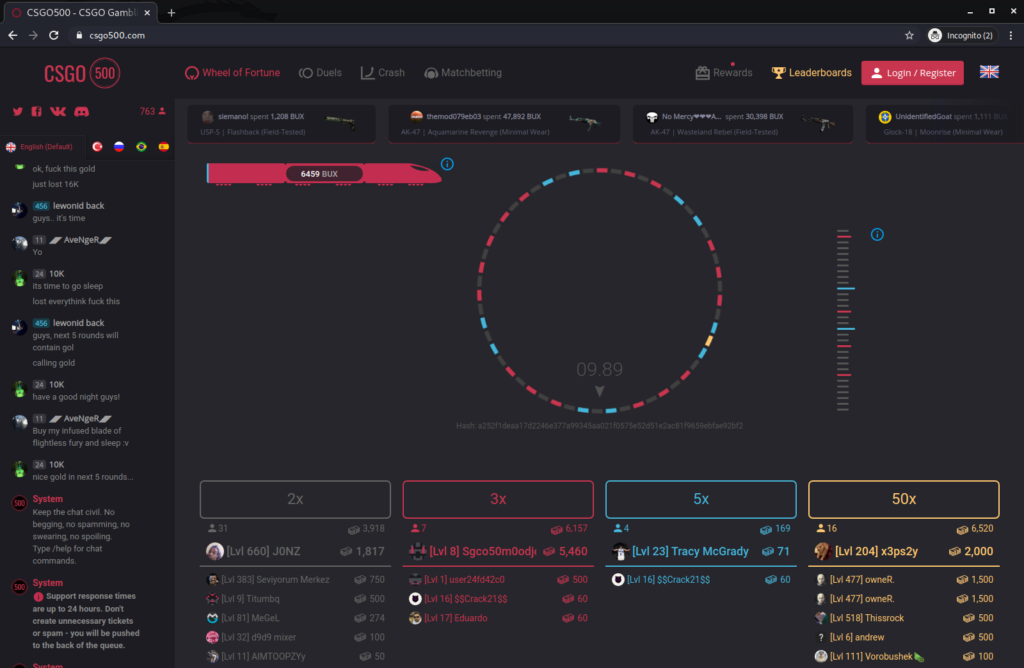

تم إنشاء النظام الأساسي في نطاق "csgo500 (.) org" ، الذي تم تسجيله في مارس ، وهو يقلد "csgo500 (.) com" ، وهو موقع شرعي للمقامرة على الجلد. على عكس ذلك ، على الرغم من ذلك ، لن يحظر موقع التصيد الجغرافي الزائرين القادمين من بلدان يحظر فيها القمار عبر الإنترنت بموجب القانون. في وقت كتابة هذا ، كان نطاق المخادع لا يزال يعمل ، ولكن معظم المتصفحات ستحدد التهديد وتحذرك بشأنه عندما تحاول الزيارة.

المصدر: مدونة Sucuri

المصدر: مدونة Sucuriمن أجل "المقامرة" ، يتم حث الضحية على تسجيل الدخول إلى حساب Steam الخاص بهم لتمويل حسابه الآخر وبدء الرهان. كما هو موضح في الصورة أعلاه ، مأخوذة من منصة المقامرة الفعلية ، هناك شيء يشبه عجلة ثروة تسمح للاعب بالفوز مرتين أو ثلاث أو خمس أو خمسين ضعف ما وضعه كرهان. يتم إنشاء صفحة تسجيل الدخول عبر إطار iframe تم تصميمه ليبدو كجلسة متصفح جديدة ، ولكنه يحدث بالفعل على موقع التصيد. يتم اعتراض بيانات الاعتماد من قبل النظام الأساسي الضار عبر طلب POST ثم يتم إرسالها إلى الواجهة الخلفية لـ Steam بحيث يمكن للمستخدم تسجيل الدخول إلى حسابه بالفعل.

المصدر: مدونة Sucuri

المصدر: مدونة Sucuriمن العلامات التي تكشف عن الطبيعة الاحتيالية لموقع المقامرة على الويب الخاص بـ CS: GO هو أن إطار ifram لتسجيل الدخول الذي يتم تحميله عليه هو دائمًا نافذة Chrome مخادعة ، لذلك إذا كنت تستخدم متصفحًا مختلفًا ، فلن يؤدي ذلك إلى أي إحساس. علاوة على ذلك ، لا يمكن للمستخدم النقر على شريط العنوان أو شريط SSL (للتحقق من الشهادات) ، لذا فهذه علامة أخرى على أنك تتعامل مع نافذة متصفح غير طبيعية. بشكل عام ، ننصحك بالابتعاد عن منصات المقامرة الجلدية ، حيث أن الغالبية هي من التصيد الاحتيالي. إذا كنت تصر على القيام بذلك ، تأكد على الأقل من إعادة توجيهك مباشرة إلى موقع Steam عندما تحتاج إلى المصادقة.