أصبحت الخدمات السحابية ذات أهمية متزايدة للعديد من العمليات اليومية لشركات عديدة ، وقد سمح الاعتماد السريع لتطبيقات الويب للشركات بالاستمرار في العمل بفواق إنتاجية محدودة ، حتى عندما أجبرت قيود الفيروسات التاجية العالمية معظم العالم على العمل من المنزل.

ولكن في الوقت نفسه ، فشلت الشركات الكبرى في تفريسة المتسللين. كيف يمكنك الحفاظ على سلامة موارد وبيانات تكنولوجيا المعلومات الخاصة بك مع الاستمرار في الاستفادة من مزايا البرامج كخدمة (SaaS)؟

في حين أن الأمن السيبراني هو موضوع واسع ومعقد ، فلننظر في سيناريو SaaS افتراضي ونفحص بعض المخاطر.

تخيل أن أحد موظفيك يكتب تقريرًا حساسًا. يمكن أن تحتوي على بيانات مالية أو طبية. يمكن أن يكون لديه معلومات عن تصميم جديد ثوري. مهما كان الأمر ، يجب الحفاظ على سرية التقرير.

ماذا سيحدث إذا كتب موظفك التقرير في محرر مستندات Google؟ لنفترض أن هذا القرار لم يتم بعد قسم تكنولوجيا المعلومات. قام الموظف بذلك من غير العادة لأن محرر مستندات Google هو ما كان يستخدمه لسنوات لمشاركة المستندات بسهولة مع زملاء العمل.

ما هي بعض المخاطر التي تواجه شركتك؟

مشكلة التطبيقات غير المصرح بها

من المشاكل الرئيسية التي قد تواجهها ببساطة عدم علمك بأن التقرير موجود في محرر مستندات Google. عندما لا يعرف قسم تكنولوجيا المعلومات لديك عن تطبيقات SaaS التي يستخدمها فريقك ، لا يمكنهم تقييم ما إذا كانت آمنة.

وبالتالي ، فإن هذه التطبيقات تعتبر تقنية معلومات الظل ، وهي تقنية تستخدم بدون إذن أو معرفة قسم تكنولوجيا المعلومات. القضية ، بالطبع ، ليست حول جوجل.

يمكن أن تحدث نفس المشكلة مع مستند Word متزامن عبر Dropbox أو مع أي عدد من تطبيقات SaaS المشروعة الأخرى التي تخزن البيانات في السحابة. المشكلة هي عدم وضوح الرؤية.

يمكن أن تكون تقنية ظل الظل مشكلة خطيرة ، ولكنها غالبًا ما توجد لأن الموظفين يفتقرون إلى الأدوات المناسبة. كما لاحظت Harvard Business Review ، قد يكون إغلاق تقنية المعلومات الظل في بعض الأحيان استجابة مناسبة ، ولكننا رأينا أيضًا أن تقنية المعلومات تتبنى نهجًا منفتحًا وتعمل بنجاح مع الوحدة المارقة للمساعدة في تأمين البيانات وتوحيد واجهات برمجة التطبيقات وتجميع الحلول في نهاية المطاف التي تجمع بين الخدمات الداخلية والخارجية. بشكل عام ، نقرأ تجاه النهج الأخير ".

في بعض الأحيان يكون النهج الصحيح هو تأمين التطبيقات والتأكد من استخدامها بشكل مسؤول.

كيفية تحسين أمان SaaS

ما الذي يمكنك فعله لتحسين عمليات العقوبات والامتثال والأمن لتطبيقات SaaS؟ بصرف النظر عن بذل العناية الواجبة في البحث عن مقدمي الخدمات ، إليك بعض الاقتراحات.

كلمات المرور هي فاكهة منخفضة معلقة. تأكد من أن كل شخص في شركتك لديه ويستخدم مدير كلمات مرور مناسب مثل LastPass أو 1Password. قد ترغب في التفكير في طلب مفاتيح أمان الأجهزة مثل مفاتيح Yubico. حققت Google نجاحًا كبيرًا في منع هجمات التصيد الاحتيالي ببساطة عن طريق مطالبة الموظفين باستخدام مفاتيح الأمان المادية للمصادقة الثنائية.

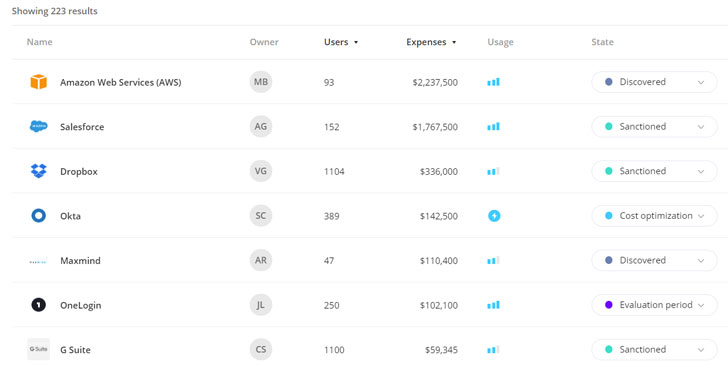

يمكنك أيضًا الاستفادة من استخدام أداة إدارة SaaS ، خاصةً إذا كنت تستخدم عددًا كبيرًا من خدمات البرامج أو لديك مشكلة في تقنية معلومات الظل.

يمكن أن يساعدك Torii ، وهو نظام أساسي لإدارة SaaS ، في اكتشاف وتقييم جميع التطبيقات المستندة إلى السحابة المستخدمة داخل مؤسستك.

أثناء إضافة المزيد من الخدمات ، يمكن أن يساعدك تتبع ما يستخدمه موظفوك ، وأين تذهب أموالك ، وتفاصيل مثل وقت تجديد العقود في الحفاظ على أمان هذه الخدمات والتأكد من عدم الإفراط في الإنفاق أو تكرار القدرات .

يمكن أن يساعدك Torii في توفير المال عن طريق التخلص من النفايات ، ولكن ربما الأهم من ذلك ، يمكن أن يمنحك رؤية شاملة وديناميكية لكيفية استخدام مؤسستك لتطبيقات SaaS. يمكنك أيضًا استخدامه لإعداد الإجراءات التي تم تشغيلها لـ "إدارة SaaS المستقلة" ، مثل إرسال استبيان إلى أعضاء الفريق الذين اعتمدوا تطبيقات جديدة.

جانبان من الأمن SaaS

أنت بالطبع بحاجة إلى تقييم تطبيقات SaaS – حتى التطبيقات المعتمدة رسميًا – من منظور داخلي ومن منظور خارجي. تحتاج إلى إلقاء نظرة على ليس فقط ممارسات الأمان الخاصة بك ولكن أيضًا ممارسات الأمان الخاصة بالخدمة التي تستخدمها.

ربما لا يجب أن تترك البيانات شديدة الحساسية شبكتك ، ولكن يجب التعامل مع جميع معلومات التعريف الشخصية (PII) بشكل صحيح ، أو ستخاطر بمشاكل الامتثال التنظيمي.

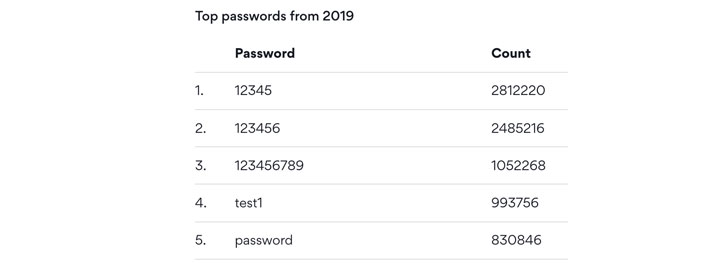

على الجانب الداخلي ، تواجه أقسام تكنولوجيا المعلومات بشكل روتيني مشاكل في كلمات المرور السيئة. حتى بعد سنوات من التقارير الإخبارية حول الانتهاكات الجسيمة للبيانات ، كانت "123456" لا تزال واحدة من أكثر كلمات المرور استخدامًا في عام 2019.

ووفقًا لـ Yubico ، الشركة المصنعة لمفاتيح مصادقة الأجهزة ، فإن أكثر من ثلثي الموظفين يشاركون كلمات المرور والوصول إلى التطبيق مع الزملاء ، بينما يستخدم أكثر من النصف كلمات المرور نفسها لكل من الحسابات الشخصية والتجارية.

هناك مشكلة محتملة أخرى هي ببساطة مقدار المعلومات التي يميل المستخدمون إلى مشاركتها مع تطبيقات SaaS. يشارك العديد من الأشخاص التقاويم ودفاتر العناوين بسهولة ، وأثناء القيام بذلك قد يكون مناسبًا ، فإنه يمنح هذا التطبيق بيانات إضافية وبيانات قد لا يحتاجها لأغراضك وبيانات قد تكون سرية. كما هو الحال مع جميع البيانات ، عندما يتعلق الأمر بتطبيقات SaaS ، فأنت بحاجة إلى أن تسأل إلى أين تسير هذه المعلومات ، وكيف سيتم تخزينها ، وماذا سيفعل مزود الخدمة بها.

على الجانب الخارجي ، حتى عندما تكون خدمة SaaS لديها سياسات جيدة على ما يبدو تحكم استخدامها لبياناتك ، فقد تستمر ثغرات التعليمات البرمجية في اختراق البرنامج. على سبيل المثال ، تم تنفيذ خرق Equifax لعام 2017 من قبل قراصنة استغلوا خطأ في Apache Struts ، وهو إطار تطبيق ويب مفتوح المصدر. بينما كان تصحيح الخطأ متاحًا ، لم يقم Equifax بتثبيته. بدون تحديث في الوقت المناسب ، تركت Equifax نفسها عرضة لمشكلة معروفة. ونتيجة لذلك ، فقدت معلومات سرية حول حوالي 150 مليون أمريكي.

تولي الأمن الخاص بك

الأمن هدف متحرك ، وتخفيف المخاطر مهمة لا تنتهي. بينما لا يمكنك أبدًا التخلص من المخاطر تمامًا ، يمكنك على الأقل تقليلها. من خلال خطوات الأمان الأساسية والتقييم الدقيق لاستخدام SaaS لشركتك ، يمكنك تقليل سطح الهجوم وتأمين بياناتك بشكل أفضل.