- يقوم المتسللون بتراكب صفحات تصيد معلومات تسجيل الدخول المصرفي يدويًا فوق عناوين URL الحقيقية.

- يتم إبلاغهم عبر برنامج ضار يسمى "Grandoreiro" عندما يزور الضحية الموقع المستهدف.

- يمكن أن تستبدل البرامج الضارة اختصار Chrome بآخر يقوم بتحميل ملحق ضار.

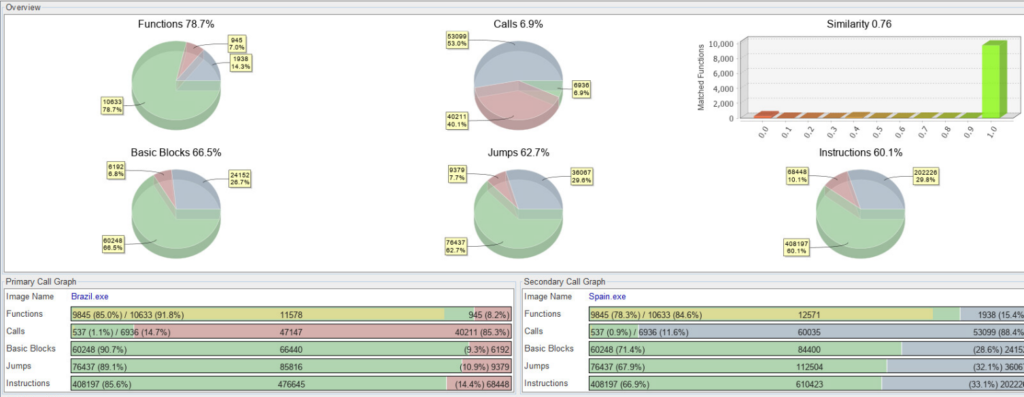

تتعامل البنوك والمؤسسات المالية في إسبانيا مع تهديد جديد للبرامج الضارة يسمى "Grandoreiro". بحسب تحليل أجرته باحثو IBM X-Force، تم ترحيل البرامج الضارة المعينة بسهولة من البرازيل إلى إسبانيا ، حيث لم يكن لدى منشئيها الكثير من التعديلات على التعليمات البرمجية (تشابه يصل إلى 90٪). تُستخدم أحصنة طروادة المصرفية على نطاق واسع في أمريكا اللاتينية ، حيث أثبتت نجاحها للغاية على مدى السنوات الست الماضية. من الممكن أن يكون الممثلون الإسبان قد اشتروا Grandoreiro على شبكة الإنترنت المظلمة ، أو أن لديهم علاقات مباشرة مع المتسللين البرازيليين.

المصدر: securityintelligence.com

المصدر: securityintelligence.comتبدأ الإصابة بالبريد العشوائي الذي يحتوي على روابط إلى موقع ويب بالقطارة. يستخدم Grandoreiro ملفات msi. المقنَّعة كفواتير للعمل كمحمل. يتم استضافة الوحدات الإضافية على مستودعات GitHub من أجل الوصول السهل والموثوق ، بالإضافة إلى الحد من مخاطر الكشف. بمجرد أن يتلقى Grandoreiro الوحدات ، يعمل على النظام المصاب ويقيم التواصل مع الممثلين. يتحمل المشغلون مسؤولية تحميل التراكبات ، والتي تم تصميمها لتبدو تمامًا مثل مواقع البنوك الحقيقية ، وتطلب من الزائر إدخال بيانات اعتماده المصرفية الإلكترونية أو تفاصيل الدفع الأخرى وبطاقات الائتمان. ثم يتم سرقة المدخلات وإرسالها إلى خادم C2 عبر SSL (اتصال مشفر).

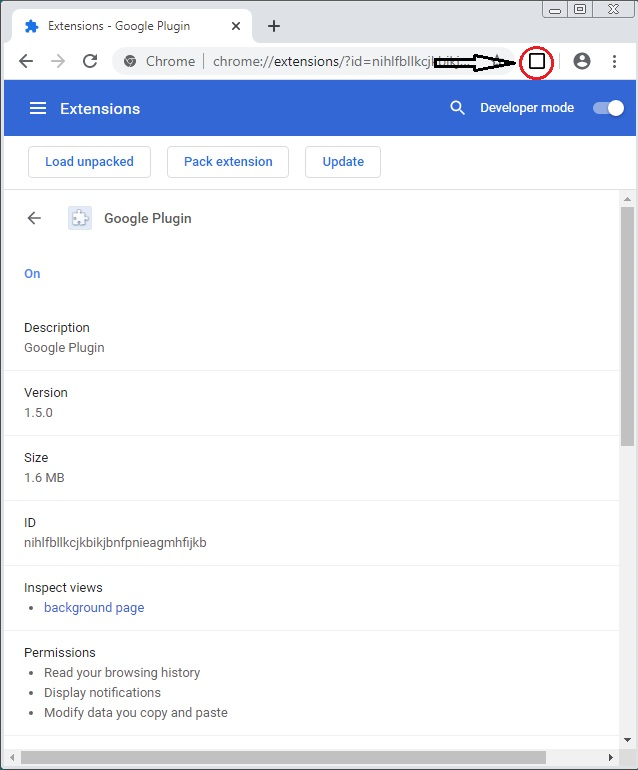

يرسل Grandoreiro إشعارات عندما يصل الضحية إلى موقع مصرفي ، ويرسل معلومات الجهاز ، وبيانات الحافظة ، ويمكنه تسهيل إمكانيات الوصول عن بعد. تنخرط البرامج الضارة أيضًا في خدعة أنيقة جدًا تقتل أي جلسات Chrome نشطة وتستبدل اختصار المتصفح بواحد يحتوي على معلمة لتحميل امتداد ضار. يحمل هذا الملحق اسم "Google Plugin" v1.5.0. على الرغم من أنها تبدو شرعية ، إلا أنها جزء من الرمز الذي سيصل إلى سجل التصفح الخاص بك ، ويدفع الإشعارات ، ويعدل النسخ واللصق للبيانات ، ويجمع معلومات المستخدم من ملفات تعريف الارتباط.

المصدر: securityintelligence.com

المصدر: securityintelligence.comإذا كنت تتساءل عما يمكنك فعله لحماية نفسك من هذه المخاطر ، فإن الخطوة الأولى هي تجاهل اتصالات البريد الإلكتروني غير المرغوب فيها. ثانيًا ، يجب عليك استخدام أوضاع المتصفح التي لا تسمح بتشغيل الإضافات ، مثل وضع التصفح المتخفي في Chrome. ثالثًا ، من المؤكد أن استخدام حل أمان الشبكة سيكشف عن محاولة التراكب التي تحدث عندما تحاول زيارة موقع الخدمات المصرفية وحظره. أخيرًا ، يمكن أن يعمل استخدام مدير كلمات المرور الذي يملأ بيانات الاعتماد تلقائيًا كمنقذ في حالة التراكبات ، لأن رؤية أي شيء ممتلئ في الصفحة سيكون بمثابة فرصة لك لإدراك أنك تتعامل مع تراكب مزيف.