Android لديه تطبيق لكل شيء. إذا كنت مسؤول شبكة ، أو أداة اختبار قلم محترف ، أو شخصًا يتطلع إلى أن يكون متسللًا إلى القبعة البيضاء ، فيمكنك استخدام جهاز Android الخاص بك لإجراء عمليات المسح والاختبار الأساسية الشاملة لجمع المعلومات والعثور على الثغرات الأمنية. إليك بعض من أفضل تطبيقات القرصنة التي يمكنك تجربتها على Android.

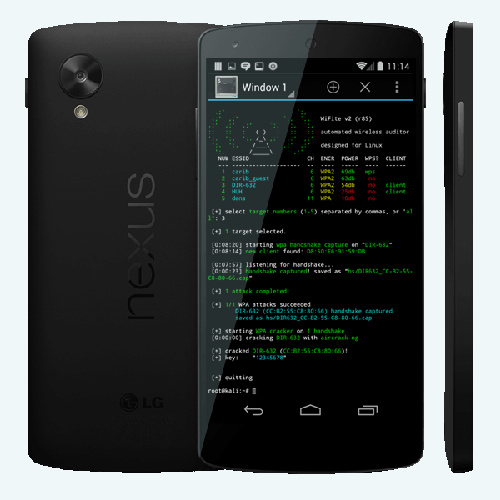

1. كالي NetHunter

مصمم أصلاً للعمل فقط مع أجهزة Google Nexus ، يمكن استخدام Kali Nethunter الرائد للاختراق والاختراق على الأجهزة الأكثر حداثة مع قليل من التغيير والتبديل.

يقوم Kali Nethunter بشكل أساسي بتثبيت تراكب نظام التشغيل على جهاز Android ، مما يحول جهازك إلى أداة pentesting عند استخدام الذاكرة المنخفض نسبيًا. باستخدام Nethunter ، يمكنك كسر مفاتيح WEP ومفاتيح WPA ، واكتشاف المنافذ المفتوحة على الأجهزة الأخرى أيضًا.

كما يسمح أيضًا بالحقن بإطار WiFi ، واختطاف لوحة المفاتيح ، والهجمات التي تحدث في الوسط ، مما يجعله مثاليًا لاختبار مجموعة واسعة من طرق القرصنة.

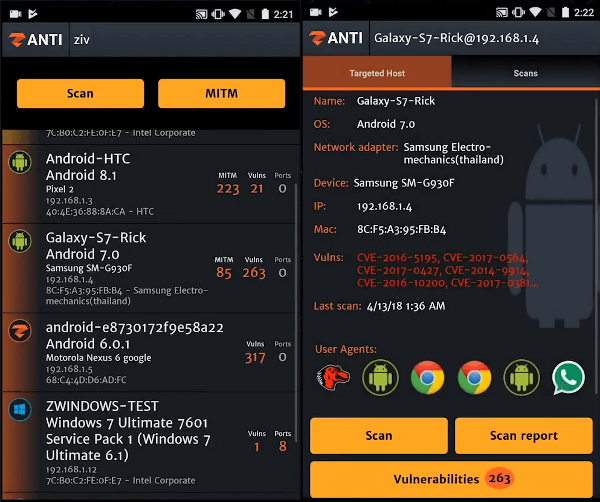

2. zanti أداة اختبار الاختراق المحمول

zANTI هي واحدة من أكثر أدوات اختبار القلم شيوعًا وميزاتًا ، ليس فقط لتحديد مآثر العالم الحقيقي وتقنيات الهجوم على الأجهزة المحمولة بل محاكاته. بنقرة واحدة ، يمكن لـ zANTI جمع حمولة كبيرة من المعلومات حول أي شبكة أو جهاز متصل. يمكن استخدام المعلومات التي تم جمعها لمعرفة ما إذا كان الجهاز أو الشبكة عرضة لأي نقاط ضعف معروفة وتنفيذ هجمات MITM (رجل في الوسط). إذا لزم الأمر ، يمكنك تكوين zANTI لإرسال تقارير البريد الإلكتروني لجميع الأجهزة والبيانات التي تجمعها على فترات منتظمة. على الرغم من أنه يمكنك تثبيت zANTI على أجهزة غير ذات جذر ، إلا أنه يتعين عليك امتلاك جهاز ذي جذر للاستفادة من جميع القوة والميزات التي يوفرها تطبيق zANTI Android.

3. cSploit

cSploit هي مجموعة أدوات احترافية مجانية ومفتوحة المصدر للأمان تأتي مزودة بإطار عمل Metasploit مدمج وواجهة مستخدم سهلة الاستخدام. من خارج الصندوق ، يمكن لـ cSploit تعيين الشبكة المحلية ، وتجهيز حزم TCP أو UDP ، والكشف عن المنافذ المفتوحة ، وبصمات أصابع أنظمة تشغيل المضيفين ، وتنفيذ هجمات MITM (رجل في الوسط) ، وما إلى ذلك. نظرًا لأن التطبيق يأتي مع إطار عمل Metasploit ، يمكن العثور على الثغرات الأمنية للشبكة أو الأجهزة المتصلة ، وإنشاء لوحات المفاتيح قذيفة ، وضبط إعدادات استغلال للتحكم بشكل أفضل.

للعمل مع cSploit ، يحتاج جهازك إلى الجذور وتثبيت SuperSU و BusyBox.

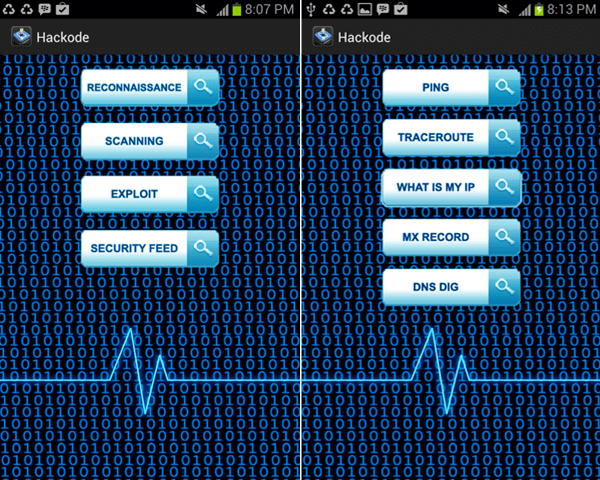

4. hackode

وإن لم تكن قوية مثل zANTI أو cSploit ، Hackode هو تطبيق جيد يتيح لك جمع معلومات حول الأجهزة الأخرى. باستخدام Hackode ، يمكنك مسح الثغرات الموجودة في الجهاز أو الشبكة والبحث عنها. بالإضافة إلى ذلك ، يحتوي التطبيق أيضًا على أدوات شبكات مدمجة مثل Ping و DNS Lookup و traceroute وتشخيص DNS ومراقبة استغلال المعلومات والأمان. نظرًا لأن التطبيق لا يحتاج إلى جهاز يعمل بنظام Android ، إذا لم يكن لديك مانع من واجهة المستخدم الخاصة بالتطبيق ، فعليك تجربة Hackode. يتم إنجاز المهمة إذا كان لديك احتياجات أساسية فقط.

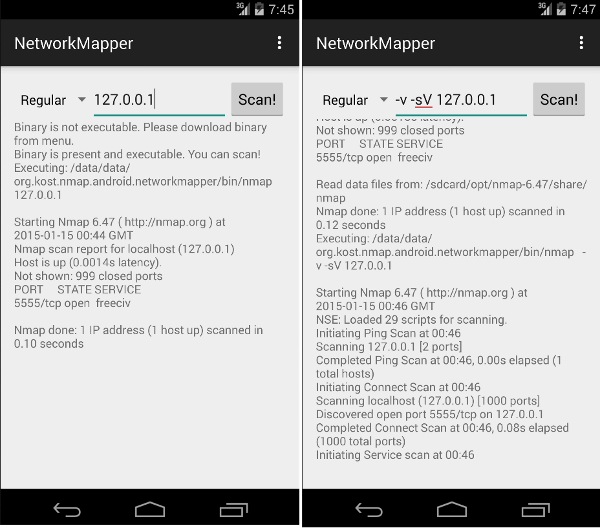

5. مخطط الشبكة

مخطط الشبكة هي أداة قوية تستخدم ماسح Nmap واسع الاستخدام في الخلفية لتعيين الشبكات المتصلة ومسحها ضوئيًا. بمجرد تثبيت تطبيق Network Mapper من متجر Play ، فإنه سيقوم تلقائيًا بتنزيل وتثبيت ثنائيات Nmap المطلوبة من الإنترنت ويوفر لك واجهة مستخدم رسومية سهلة الاستخدام لإجراء عمليات المسح. باستخدام Network Mapper ، يمكنك إجراء مسح شامل على الشبكة لتحديد المضيفين المباشرين وجمع مجموعة من المعلومات مثل المنافذ المفتوحة ، وسمات الشبكة ، ومعلومات نظام التشغيل ، إلخ.

يعمل مخطط الشبكة على كل من الأجهزة الجذر وغير الجذر. ومع ذلك ، فإن الوظائف محدودة على الأجهزة غير ذات الجذور بسبب قيود Android.

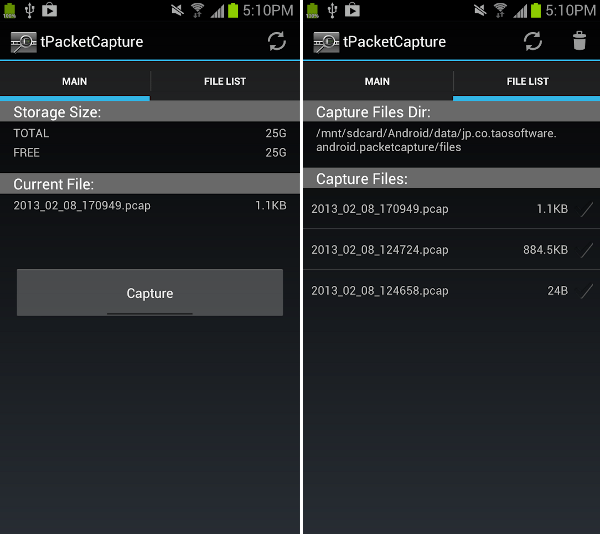

6. tPacketCapture

كما يمكنك أن تقول من الاسم نفسه ، tPacketCapture هو تطبيق بسيط لالتقاط الحزم والبيانات المنقولة عبر شبكتك. نظرًا لأن tPacketCapture يعمل عن طريق إنشاء VPN محلي خاص به ، فهو يعمل بشكل متساوٍ على كل من الأجهزة التي لا يتم الوصول إلى الجذر. الشيء الجيد في تطبيق tPacketCapture هو أنه يخزن جميع البيانات التي تم التقاطها في ملف PCAP بحيث يمكنك استخدام أدوات سطح المكتب القوية مثل Wireshark للتحليل المفصل.

يمكنك التعليق أدناه على مشاركة أفكارك وتجاربك في استخدام تطبيقات القرصنة أعلاه لنظام Android.

هل هذه المقالة مفيدة؟ نعم / لا